VPN代理加速器手机版

本文介绍在安装CentOS操作系统的Xen VPS上,如何搭建PPTPVPN服务。包括PPTP的安装、配置,以及相应的iptables规则。本文暂时不涉及PPTP流量控制的部分,等抽空学明白了这一部分,增加了使用不同的IP地址,分别提供VPN服务和Web等其他常规服务,以及使用不同IP地址时如何书写iptables规则的内容。

在Godaddy一美元COM域名的怂恿下,这几天先是拿到了这个然后觊觎了很久的VPS也就顺便到手了。所以说万事嘛,总是要有个开端。

按照之前的构想,下个月起这个VPS将由我和几个好朋友合租,配置虚拟主机,各自建立自己的小网站,还能合用VPS上的VPN服务。从成本上考虑,只要有些钻研技术的精神,加上几个志同道合的朋友,合租一台不太高端的VPS自建服务器,应该还是低于同时购买域名、Web托管以及VPN这几样的成本之和的。这是第一个月,我们会先熟悉熟悉技术,做做各种测试,多学习多发些技术文章,供有同样想法的朋友们借鉴。

在Google苦海里游了两天两夜,终于完成了PPTPVPN还有这个Wordpress小站的基本配置,今天先写一下VPN。这些天因为嫌Google中文首页太丑,搜索资料的时候大都是用英文,本来也打算用英文写这篇文章,但考虑到下面两个原因,于是作罢:一是到自己这英语写作能力,实在不济;二是可能热衷于搭建VPN的个人或者团体,大概也许基本都是在中国大陆上网的吧,o(∩∩)o…

之所以选择PPTP VPN,是考虑到客户端连接起来会比较方便。我们几个人主要都是在LinuxDesktop、Windows还有Android上使用VPN,这些终端原生都有连接PPTP的客户端。当然还有一个原因,就是我们购买的VPS是基于XenPV技术的,可以搭建PPTP。这个原因本来其实是结果,当初要买基于XenPV的而不是OpenVZ的,就是因为打算在上面搭建PPTP服务。BTW,XenPV是种半虚拟化技术,不能跑Windows,但据说比全虚拟化的Xen HVM跑Linux效率高。

开机以后,首先是登录VPS。我平时用Linux,就直接ssh命令登录上去VPN代理加速器手机版。如果是在Winodws下,推荐使用PuTTY,有一点需要注意,就是连接之前最好把字符集设置成UTF-8,因为Linux默认的locale都是UTF-8了,如果出现非ASCII字符,不设置字符集就会出现乱码,具体的设置方法Google知道。

下面的所有配置操作都需要root权限,如无特别说明,所有命令都在root的家目录下执行。顺便,最好在VPS上禁用root直接登录,尽量建立一个普通用户然后su到root,具体细节偏题了,也请自行Google。

内核的MPPE模块用于支持Microsoft Point-to-PointEncryption。Windows自带的VPN客户端就是使用这种加密方式,主流的LinuxDesktop也都有MPPE支持。其实到了我们这个内核版本,默认就已经加载了MPPE,只需要使用下面命令验证一下,显示MPPEok即可:

PPTP使用PPP协议对用户数据进行封装,然后将PPP数据帧封装在IP数据报里,经由IP网络传播。因此首先需要支持PPP协议,我们使用的完整版CentOS已经自带了ppp这个软件包,如果你安装的是MinialCentOS之类的精简系统,则可能需要下面命令安装ppp:

作为一个懒人,如果没有特殊的自定义要求,我一般尽量用yum安装软件。只要软件源里有,yum比较方便一些,还能自动解决依赖关系。

有了PPP协议支持,接下来安装pptpd。首先到这里找到最新版适合你的平台的pptpd。CentOS与RHEL通用,Fedora系统则可以使用后缀含fc字样的包,然后还需要根据内核选择32位或者64位的包。找到正确的软件包以后,复制其URL,然后用wget下载到root的家目录(或者用rpm-ivh URL直接安装也行)。譬如我的32位内核CentOS 5,使用下面命令下载:

这篇文章默认不考虑”wget: command notfound”此类初级的错误。如果看到类似错误,一是检查命令有没有拼错,二是yum installit,三是Google it。其实,这篇文章里总共也用不到几条容易Not Found的命令。

同样,如果不是Minial的系统,应该不会没有安装iptables。这是Linux下最流行的防火墙,默认应该就能找到,如果没有,则:

然后像是iptables这样的软件,对服务器非常重要。虽然还没有配置防火墙的规则,装完就打开吧(只要默认放行ssh的22端口就没问题),打开以后还需要设置一下,在主要的运行级别自动启动:

接下来需要对ppp和pptpd进行配置,编辑它们的几个配置文件。如果有Linux基础的话,当然推荐使用vi/vim来编辑配置文件。如果不熟悉也不想熟悉vi,那么可以用更容易上手的nano替换下面我将要使用的vi命令。本文不涉及文本编辑器的基础知识,只需要知道如何打开文件、编辑文件、保存文件和退出文本编辑器就可以了。

这些配置文件中,#号开头的行均为注释,对配置不起作用。我们不必关心注释,所以下面我将使用类似

这样的命令,过滤出配置文件中有效的行显示在本文正文中。你在编辑的时候,只需要添加或修改这些有效的行,把不需要的行前面加上#号注释掉即可。

配置ppp需要编辑它的两个配置文件,一个是option(选项)文件,一个是用户账户文件。首先编辑option文件:

我编辑这个文件时,它已经是存在的,并且其中的内容也几乎不需要编辑,如果这个文件不存在,自行创建它并填入下面的有效配置就行了。下面是这个文件中有效的行:

其中name后面的pptpd是服务名称,可以任意修改成你喜欢的名字,在后面的配置中将对应的pptpd替换为你在这里修改的名字即可。

接下来的几行以refuse或者require开头的指令,是配置拒绝和接受的加密方式,这里接受的mschap-v2和mppe-128都是较新的比较安全的加密方式,其中mppe-128需要第一步中验证的内核模块支持。

另外两个比较重要的行就是ms-dns了,它们指定VPN使用的DNS服务器。毕竟VPS位于国外,所以推荐使用上面通用的GooglePublic DNS,当然也可以修改为你的VPS所在ISP提供的DNS。

这个文件非常简单,其中用明文存储VPN客户的用户名、服务名称、密码和IP地址范围,每行一个账户:

其中第一第三列分别是用户名和密码;第二列应该和上面的文件/etc/ppp/options.pptpd中name后指定的服务名称一致;最后一列限制客户端IP地址,星号表示没有限制。

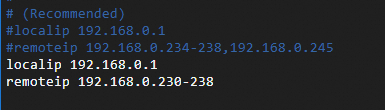

后面两行是比较重要的两行。VPN可以这样理解,Linux客户端使用一个虚拟网络设备ppp0(Windows客户端也可以理解成VPN虚拟网卡),连接到服务器的虚拟网络设备ppp0上,这样客户端就加入了服务器端ppp0所在的网络。localip就是可以分配给服务器端ppp0的IP地址,remoteip则是将要分配给客户端ppp0(或者虚拟网卡)的。

这两项都可以是多个IP,一般localip设置一个IP就行了,remoteip则视客户端数目,分配一段IP。其中remoteip的IP段需要和localip的IP段一致。

localip和remoteip所处的IP段可以随意些指定,但其范围内不要包含实际网卡eth0的IP地址。一般情况下,使用上面配置文件中的配置就好使了,你需要做的只是把192.168.0.207-217这个IP区间修改成你喜欢的192.168.0.a-b,其中1255。

要使VPN服务器可以作为网络请求的中转代理,能够使客户端通过VPN访问Internet,还需要开启内核的IP转发功能。可以编辑配置文件:

上面配置完成后,就可以启动pptpd进程并设置自动启动了,和上面iptables的例子类似:

最后,还需要配置防火墙。这里配置防火墙有三个目的:一是设置默认丢弃规则,保护服务器的安全;二是放行我们允许的数据包,提供服务;三是通过配置nat表的POSTROUTING链,增加NAT使得VPN客户端可以通过服务器访问互联网。总之我们的原则就是,只放行我们需要的服务,其他统统拒绝。

如果你其他的防火墙规则已经配置好无需改动,只需要增加上述相关VPN相关的规则,那么执行下面几条命令即可(第三条一般不用执行,除非你原来的防火墙连这个规则都没允许,但是多执行一遍也无妨):

根据上述需求,加上服务器的基本要求,我写了下面的shell脚本。这个脚本默认DROP掉没有明确允许的规则,然后允许包括上面VPN相关的规则和上述几项其他服务所需的规则。可以根据你的实际需求,修改这个脚本,然后执行这个脚本快速部署iptables规则。

需要注意的是,这个脚本开头首先清除掉了所有iptables规则,然后才部署新的规则,如果你需要保留你机器上现有的规则,请千万不要执行前面的清除语句,或者做好旧规则的备份再做实验:

最后,如果确定所有的iptables规则已经合乎你的心意,就可以执行下面命令,将iptables规则保存下来。

在Twitter上得到了,知道VPN与这个网站放在一起,可能不安全。他们建议我为VPS增加一个IP,可以让VPN服务和Web走不同的IP,这样就不会因为Web网站发表的内容轻易暴露VPN服务器的IP了。之前我只是在测试机上测试过,今天终于新购得一个IP地址,得以把这一部分补全。

虚拟网卡eth0:0配置的信息看起来有些少,其实它会共享实际设备eth0的配置信息,因此如上简单的配置就够了。另外如果在这张网卡上还需要添加更多的IP地址,照此例增加eth0:1、eth0:2等等虚拟设备既可。

然后关于iptables配置,思路就是在INPUT链上使用-d区别目的IP,只在Web等服务使用的IP上放行22和80等几个端口,VPN服务的IP上只放行1723端口。

如果喜欢的话也可以为新增加的IP绑定一个不同的域名,只要防火墙配置好了,然后VPN使用的IP域名都不公开,理论上是挺难找到VPN服务地址的,这也是自建VPN的一个好处。这里再提供一个iptables规则的配置脚本,与上面的脚本类似,只是做了少量的修改,适用于多IP的情况:

这样配置完成后,对公开的Web域名进行端口扫描,就只能扫描到80等端口,而VPN服务使用的域名IP不公开,就保证了安全性。我手欠扫描了一下我们的服务器,结果就成了这样: